Como explicamos en nuestro post previo, la configuración de las reglas de rsyslog es muy simple. Aprendimos cómo dirigir determinados mensajes a archivos específicos de acuerdo a su origen y prioridad. Esto aplica tanto a los registros de la actividad propia del sistema como a los desarrollados por el administrador. El comando logger puede ser nuestro gran aliado en este último aspecto al incluirlo en scripts. En esta oportunidad veremos cómo utilizar a rsyslog potenciado para sacar provecho a todo esto.

Rsyslog potenciado

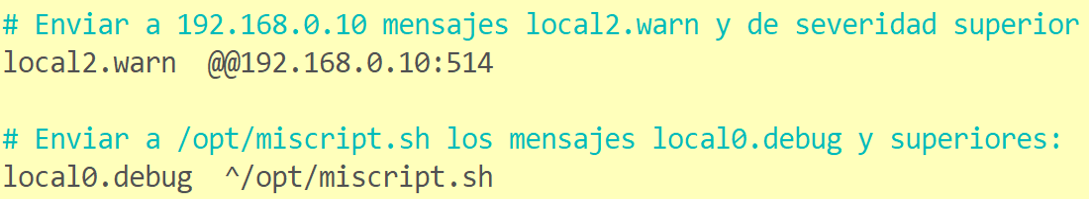

Alternativamente, se pueden enviar los mensajes del sistema a otros destinos, tal como vemos en la Fig. 1:

- otra máquina, para almacenarlos remotamente. Para esto es necesario indicar en el campo de acción el nombre o dirección de dicho sistema precedido por dos signos @ en vez de una ruta a un archivo de registro local. Esto es útil si tenemos una máquina segura, en la que podemos confiar (conectada a la red). De esta manera, se guardaría allí una copia de los mensajes de nuestro sistema, la cual no podría ser modificada en caso de que alguien pudiera iniciar sesión en la máquina que los está generando. Esto requiere que el sistema remoto esté habilitado para tomar mensajes provenientes de otros equipos.

- un script que se ejecute cada vez que se origina un mensaje de un determinado tipo. En este caso debemos colocar el signo ^ delante de la ruta completa al script.

La imagen anterior nos indica que los mensajes local2.warn y superiores serán enviados a 192.168.0.10, mientras que local0.debug y aquellos de severidad mayor causarán que se ejecute /opt/miscript.sh.

Como es de esperarse, luego de hacer cambios en el archivo de configuración será necesario que reiniciemos el servicio mediante systemctl restart rsyslog para que estos tomen efecto.

Espero que este post les haya resultado útil. ¡Hasta pronto!